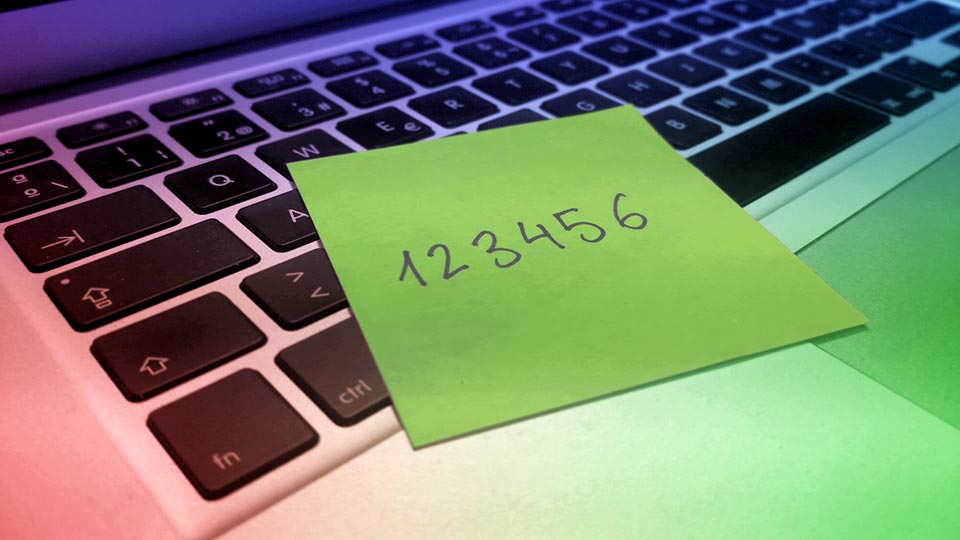

Las claves son esenciales para la seguridad personal de tus datos y actividades significativas. Los expertos recomiendan crear contraseñas difíciles de descifrar y no reutilizarlas en más de una cuenta, pero ¿cuántas palabras clave podés recordar sin equivocarte? Una persona común puede tener fácilmente más de 100 cuentas distintas que utiliza en las operaciones bancarias, las redes sociales, el pago de impuestos y servicios, o el correo electrónico. Te desafiamos a averiguar cuánto sabés de cómo crear claves seguras contra piratas y tomar conciencia de la vulnerabilidad de tus hábitos.

¿Tus contraseñas son eficaces?

Todo el mundo sabe que Rexona no te abandona, pero es menos claro lo que ocurre con quienes debería velar por nuestra tranquilidad mediante el uso de códigos de acceso, claves seguras contra piratas y ladrones de bienes e intimidades.

Con frecuencia pensamos y creemos que sabemos cómo defendernos de los atacantes ocultos, candidez que puede llegar a ponernos en serios aprietos.

Puede que la inteligencia humana sea limitada, pero la perseverancia y la obstinación, ayudadas por la fuerza bruta de las máquinas, no tienen límites.

¿Qué tanto sabés de claves seguras contra piratas?

Veamos entonces cuán sólidos son tus conocimientos y conductas en materia de ciberseguridad, una materia que todos tendríamos que rendir como mínimo 3 ó 4 veces por año.

Resultados

%3Ch2%3E%3Cspan%20style%3D%22color%3A%20%23008000%22%3E%C2%A1Bingo!%3C%2Fspan%3E%3C%2Fh2%3E%0ATus%20saberes%20sobre%20%3Cstrong%3Eclaves%20seguras%20contra%20piratas%3C%2Fstrong%3E%20parecen%20muy%20%3Cstrong%3Es%C3%B3lidos%3C%2Fstrong%3E%20y%20tu%20integridad%20%3Cstrong%3Ea%20salvo%3C%2Fstrong%3E.%0A%0A%3Cstrong%3ENo%20te%20descuides%3A%3C%2Fstrong%3E%20los%20peligros%20seguir%C3%A1n%20al%20acecho%20y%20habr%C3%A1%20que%20mantener%20la%20atenci%C3%B3n%20en%20alerta.%0A%0A%3Cem%3E%3Cstrong%3ENunca%20hay%20que%20subestimar%20a%20los%20malhechores%20cibern%C3%A9ticos.%3C%2Fstrong%3E%3C%2Fem%3E%0A%0ANos%20vemos%20en%20nuestra%20pr%C3%B3xima%20Trivia%3A%20%3Cstrong%3Eno%20te%20la%20pierdas%3C%2Fstrong%3E.%0A%0AGracias%20por%20participar%2C%20y%20%3Cem%3Eno%20te%20olvides%20de%20compartir.%3C%2Fem%3E%0A%0A%26nbsp%3B%0A%0A%3Cimg%20class%3D%22size-medium%20wp-image-7209%22%20src%3D%22http%3A%2F%2Fveroneseproducciones.com%2Fproducciones%2Fwp-content%2Fuploads%2F2020%2F01%2FVeronese-logotipo-360×115.png%22%20alt%3D%22Veronese%20Producciones%20Publicidad%20%2F%20Eventos%20(logotipo)%22%20width%3D%22360%22%20height%3D%22115%22%20%2F%3E%0A%0A%26nbsp%3B

%3Ch2%3E%3Cspan%20style%3D%22color%3A%20%23ff0000%22%3E%C2%A1Cuidado!%3C%2Fspan%3E%3C%2Fh2%3E%0AParece%20que%20%3Cstrong%3Etu%20seguridad%20est%C3%A1%20en%20serio%20peligro%3C%2Fstrong%3E%20porque%20tus%20m%C3%A9todos%20de%20protecci%C3%B3n%20pueden%20ser%20%3Cem%3Emuy%20vulnerables%3C%2Fem%3E.%0A%0ATrat%C3%A1%20de%20seguir%20las%20%3Cem%3Erecomendaciones%20que%20te%20damos%20para%20cada%20problema%20en%20las%20respuestas%3A%3C%2Fem%3E%20es%20un%20comienzo.%0A%0A%3Cstrong%3ENo%20te%20descuides%3A%3C%2Fstrong%3E%20los%20peligros%20seguir%C3%A1n%20al%20acecho%20y%20habr%C3%A1%20que%20mantener%20la%20atenci%C3%B3n%20en%20alerta.%0A%0A%3Cem%3E%3Cstrong%3ENunca%20hay%20que%20subestimar%20a%20los%20malhechores%20cibern%C3%A9ticos.%3C%2Fstrong%3E%3C%2Fem%3E%0A%0ANos%20vemos%20en%20nuestra%20pr%C3%B3xima%20Trivia%3A%20%3Cstrong%3Eno%20te%20la%20pierdas%3C%2Fstrong%3E.%0A%0AGracias%20por%20participar%2C%20y%20%3Cem%3Eno%20te%20olvides%20de%20compartir.%3C%2Fem%3E%0A%0A%26nbsp%3B%0A%0A%26nbsp%3B%0A%0A%3Cimg%20class%3D%22size-medium%20wp-image-7209%22%20src%3D%22http%3A%2F%2Fveroneseproducciones.com%2Fproducciones%2Fwp-content%2Fuploads%2F2020%2F01%2FVeronese-logotipo-360×115.png%22%20alt%3D%22Veronese%20Producciones%20Publicidad%20%2F%20Eventos%20(logotipo)%22%20width%3D%22360%22%20height%3D%22115%22%20%2F%3E

HD Quiz powered by harmonic design

#1. ¿Qué es lo más eficaz para conservar las claves de acceso a tus cuentas? ? ¿Cuál es el soporte más sólido para garantizarte la disponibilidad y seguridad de tus claves?

Anotarlas en un papel y guardarlas en un lugar seguro, aunque parezca anticuado y poco eficiente, es la mejor forma de garantizarte la accesibilidad a tus claves personales, siempre y cuando guardes ese papel en un sitio donde esté protegido.

Una hoja, una libreta, una agenda, son hoy en día, aparte de soportes tangibles, autónomo e independientes a los que podemos consultar en cualquier situación, respaldos menos susceptibles de sufrir el acceso de terceros que cualquier otro al que pueda llegarse por medios electrónicos.

Los administradores de claves son muy útiles, rápidos, consistentes y sobre todo seguros, pero nada nos garantiza que vayan a funcionar siempre.

Que lo perdamos todo sin remedio con una app de gestión de contraseña depende de que simplemente:

- falle

- deje de funcionar con nuestro sistema operativo

- caduque

- sea dada de baja

- sea vulnerada por piratas informáticos por cualquier vía

- perdamos la clave maestra y no podamos entrar

La memoria individual es lo más privado que tenemos, pero también es frágil y limitada, además de relativamente poco confiable en estos tiempos en los que el exceso de información nos abruma.

Guardarlas en un archivo digital personal accesible (documento, nota, email o similar) es lo menos aconsejable porque siempre deja un hueco franco para que los ladrones se infiltren y nos roben las claves, en especial ahora que casi todas las cosas están interconectadas por medio de la Nube.

Aunque parezca arcaico, la libreta del almacén de la abuela, convenientemente resguardada, es lo más eficaz.

#2. ¿Cuál es la cantidad mínima de caracteres deseable para una contraseña? ? ¿Qué límite es suficiente para hacerla fuerte y segura?

Dicen los expertos que la longitud mínima de una contraseña –que para Windows 10 de Microsoft puede ser cualquiera entre 0 y 14– debería ser de al menos 12 caracteres, de modo que sea capaz de proporcionar la seguridad adecuada basada en la probabilística.

Si bien el tamaño no lo es todo (como en la vida) cuanto más larga es la clave, más difícil es vulnerarla, aunque también se hace más complicado recordarla.

Por eso, los avezados en seguridad aconsejan usar esa longitud (12) como estándar para las claves.

#3. ¿Cuál de estas contraseñas fáciles es menos vulnerable al descifrado? ? ¿Qué opción es más difícil de descubrir para un hacker?

La contraseña más fuerte de las 4 opciones alfanuméricas poco seguras presentadas es 8317José sin ninguna duda.

Las claves que comienzan con letras son más débiles que las que empiezan con números, por lo cual José1234 y José8317 son menos seguras pues a los descifradores les resultará más sencillo dar en la tecla.

A la vez, las secuencias, las escalas o las repeticiones numéricas –como 1234José o José1234– son más frágiles.

Consejo: si podés empezar con un número distinto de 0 ó 1, tu clave será más sólida.

#4. ¿De estas claves numéricas (PIN), cuál es indescifrable? ? ¿Cuál elegirías para cambiar un PIN existente por uno inviolable?

Como sugerencia, lo ideal es no elegir ninguna de las indicadas.

El PIN 1111 ocupa el 2º lugar entre los más elegidos por los usuarios y rompe con la regla básica, después de la secuencia en escalera 1234, de lo que no debe hacerse con una clave numérica: repetir el mismo dígito.

Aunque podría parecer menos obvio, el PIN 1004 está en el 6º puesto entre los preferidos del público, lo que no es una buena forma de ganar en seguridad.

Por el contrario, todos los estudios de campo muestran que el PIN 8068 es el más infrecuente de los 10.000 posibles (0000 a 9999) y el problema es justamente ése: los hackers lo saben.

El consejo, si vale, es elegir una secuencia al azar en la que:

- las cifras consecutivas no se reiteren (como en 1111, 0000, 1212, 7777, 1004, 2000, 4444, 2222, 6969)

- las cifras consecutivas no sean correlativas (como en 1234, 4321, 1122, 6789, 9876)

- la primera cifra sea un número mayor que 5, siempre que la segunda sea 0 ó un número menor que 6 (como 7394, 6093, 7063, 8196, 9539, 9047)

- la primera cifra sea 0, en tanto la segunda sea un número mayor que 5 (como 0859, 0739, 0738, 0681, 0961)

- las cifras no formen un dibujo predecible en el teclado numérico corriente (como 1793, 7913, 1753, 1478, 8246, 7410, 8520, 9630)

- la secuencia sea distinta de una fecha significativa posible (se desaconsejan los números que van desde 1920 hasta 2020, los que coincidan con el día y el mes de tu cumpleaños o el de tus conocidos, o días reconocibles del calendario)

#5. ¿Cuál es la más segura de estas 4 opciones de palabra clave? ? ¿Qué secuencia de caracteres puede descifrarse con menos facilidad?

Si bien todas son inseguras, 4751-eS?tr+El$Labon*&iTa introduce obstáculos para la decodificación que no están presentes en las otras 3 contraseñas.

Además de las fechas, las cifras correlativas o reiteradas, los nombres propios y las palabras del diccionario son las peores secuencias para una clave de acceso, aún cuando pienses que ocultándolas con sustituciones como 4751-eStRElLa-BoNiTA ó 4751-E5tR311A-B0n1t4 te parezca que no serán obvias.

El mundo del descifrado de claves es, si no ingenioso, perseverante.

Si te gusta que tu clave se base en 4751 Estrella Bonita, un buen método para mejorar la seguridad y mantenerla recordable es el formulado hace años por el experto en seguridad Bruce Schneirer, que consiste en codificarla en una frase recordable abreviada para que sea indescifrable.

Te dejamos un par de ejemplos para 4751 Estrella Bonita:

- Alternativa A: 4751-Q-*+bnt-é-qst = “4751 Qué estrella más bonita es ésta”, donde:

- Q es la abreviación de Qué

- * es la expresión de Estrella

- + equivale a Más

- bnt es la sustitución de Bonita

- é surge de traducir es al portugués

- qst se forma con el acrónimo de ésta en italiano (questa)

- Alternativa B: 4571Le+BDuPSEs = “4751 La estrella Más Bonita Del universo Parece Ser El sol”, donde la regla simple es tomar la primera letra de cada palabra y usar minúsculas en los sustantivos y mayúsculas en el resto, con la licencia de reemplazar más por +.

#6. ¿Cómo podés hacer para defender tus contraseñas de la piratería? ? ¿Qué es lo más seguro para el caso de que alguien robe tus claves?

Lo más seguro para mantener protegidas tus contraseñas es cambiarlas periódicamente por otras completamente distintas.

El descifrado de claves, si bien es una práctica habitual de los piratas, no es ni la exclusiva, ni la más empleada por la cibercriminalidad.

Además de descifrarse, las contraseñas pueden leerse, copiarse, sustraerse, en especial a partir de la interconectividad universal que caracteriza a la Internet de las Cosas (IoT).

Nadie está exento de que le roben y usen su información sensible sin que siquiera llegue a darse cuenta hasta que ya es demasiado tarde.

Volverlas completamente indescifrables con un buen método de encriptación es sólo el primer paso de la seguridad contra la piratería.

El procedimiento que sigue es prevenir que tanto los eventuales descifrados o robos sean neutralizados, y para ello es tan contraproducente:

- conservar claves únicas, seguras y distintas para cada una de las cuentas (que pueden ser obtenidas aunque no se consiga descifrarlas), como

- reciclarlas para alterarlas frecuentemente, pero poder recordarlas sin dificultad (lo que facilita el trabajo de los hackers que hayan accedido a las contraseñas anteriores).

El procedimiento es tedioso, pero en próximas trivias podemos darte ideas para que la rutina sea más llevadera y sencilla de lo que parece.

#7. Si el banco te envía un email para que ingreses a tu cuenta o será bloqueada, ¿qué tenés que hacer? ? ¿Es segura la información que te llega a tu casilla de correo electrónico?

Como norma de seguridad se aconseja no creer nada de lo que dice el mensaje y borrarlo: los bancos no envían esa clase de emails.

Las casillas de correo electrónico son el blanco principal de la mayoría de los ataques de los ladrones de información, y pese a todos los esfuerzos de la comunidad en línea para protegerlas, son todavía el eslabón más débil de toda la cadena.

Seguir paso a paso las indicaciones del email para evitar el bloqueo de la cuenta es meter la cabeza adentro de la boca del león: los mensajes de esta clase son sólo trampas para robar claves de acceso privadas.

Lo más probable es que todo lo que se te muestre sea falso y esconda la captura de los datos que ingresás para robártelos y tener acceso libre a tus cuentas.

Consultar con el servicio de atención al cliente del banco que muestra el email sobre cómo proceder suele ser más de lo mismo: ya sea una cuenta de email, un teléfono, una cuenta de WhatsApp, lo más factible es que te contactes con un ladrón que no es el banco.

Muchas veces, cambiar todas las claves y nombres de usuario relacionados con el banco luego de recibir el email es un truco que se completa con la infiltración de alguno de tus dispositivos con software maligno (spyware) que permite que extraños copien el ingreso de los datos que escribís y se queden con las nuevas contraseñas.

Contra lo que suele dictar el sentido común, no hacer nada puede ser lo más saludable.

#8. ¿Usar datos privados para crear contraseñas es seguro? ? ¿Sirve usar nombres de personas, lugares, direcciones, fechas relacionados con cosas personales?

No: tratá de no utilizar nunca nada de tu información personal, ni en claves, ni en nombres de usuario, ni en denominaciones de cuentas que deban permanecer seguras.

Si bien es lo más sencillo para evitar olvidarlas, aunque los datos sean lo suficientemente complicados para ser descubiertos o te parezca que nadie puede saberlos, descifrar nombres, direcciones o fechas personales es mucho más fácil de lo que te imaginás.

Hay una enorme cantidad de información que debería ser absolutamente privada a la que sin embargo tienen acceso infinidad de personas y organizaciones, no todas ellas dentro de la ley.

Pese a que existen normas que regulan la privacidad de los datos personales, la realidad es que casi nada de lo que hacemos hoy queda en nuestro círculo privado.

La ocasión hace al ladrón y la pereza colabora

El problema más grande de los sistemas de seguridad informática, aparte de los piratas, suele ser la impericia de los creadores de esos sistemas, más preocupados por resolver sus propios inconvenientes que por proteger a los usuarios y hacerles la vida más fácil.

Cada loco con su tema implementa sus reglas particulares para la seguridad por contraseña y nos sume en el desconcierto, el fastidio y la decepción, cuando no en el bloqueo.

Las exigencias varían de desarrollador en desarrollador, no se ajustan a estándares, y están más sujetas al capricho o la pereza, que a una construcción metódica.

Según de quién venga, se nos pedirá que nuestro código de acceso tenga exactamente 8 caracteres, al menos 8 caracteres o más de 8 caracteres, que pueden ser sólo alfabéticos sin signos “especiales”, sólo en minúscula, alfanuméricos a gusto del consumidor o, por añadidura, deben incluir por lo menos una letra en mayúscula, un carácter numérico, un signo no alfabético.

Lo que debería ser una herramienta para nuestra seguridad se transforma en una amenaza constante que, con frecuencia, nos impide acceder a nuestras propias cuentas, y tenemos que iniciar un tedioso procedimiento de recuperación y regeneración de claves que nos deja más perturbados y menos confiados.

Captcha y Recaptcha

Durante años nos torturaron –muchos todavía lo practican– con el relleno de casilleros de CAPCTHA (acrónimo de Completely Automated Public Turing test to tell Computers and Humans Apart, prueba de Turing completamente automática y pública para diferenciar computadoras de humanos), un engendro que el pobre Alan Turing habría denostado.

Muy apropiado en teoría para deshacerse de los robots informáticos, pero más eficiente para librarse de las personas de carne y hueso “normales” (ni hablar para gente con alguna “discapacidad”), el método se ganó la antipatía popular.

Por fortuna, la Inteligencia Artificial vino para salvarnos de esa calamidad ahora en retirada.

Los viejos y detestables captchas demostraron su probada eficacia para dificultar de manera intolerable la resolución para los seres humanos, mientras a los “bots” informáticos se les hacía cada vez más sencillo sortear los obstáculos, más allá de engendrar una enorme cantidad de falsos positivos al confundir a personas con robots.